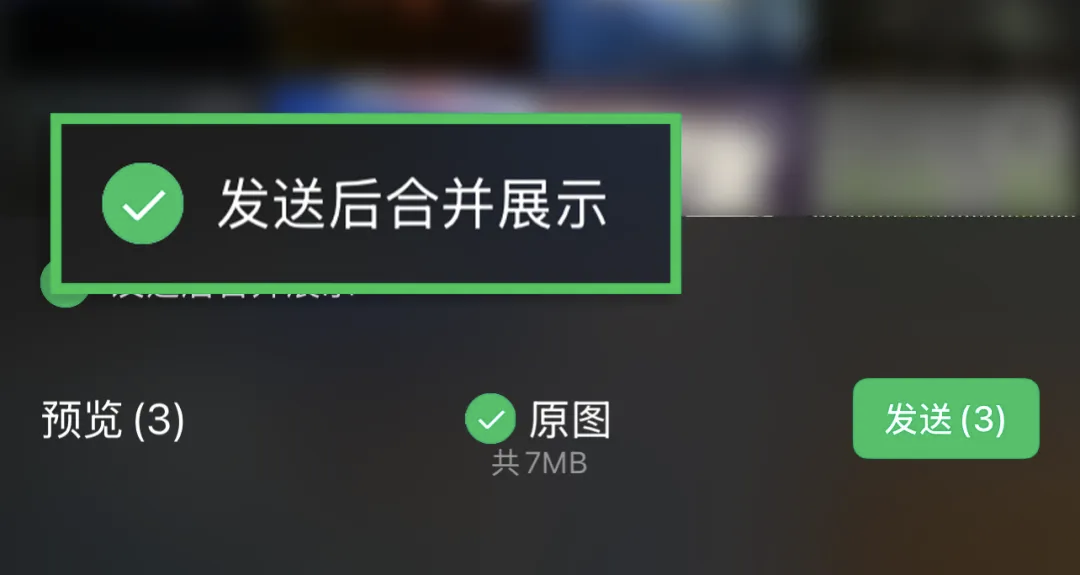

∞ 微信聊天发布“合并发图”功能

腾讯微信官方账号“微信派”今日发文,正式官宣微信聊天发图新功能:在微信里发图片,人人都能试试“发送后合并展示”了。现在,发送 3 张及以上的图片、视频时,就能看到“发送后合并展示”。

微信还表示,“发出去的图片支持展开或收起,点一下即可切换形态。还可以一键保存‘合并展示’的全部内容,或转发给其他朋友。”

∞ 加拿大立法拟禁止16岁以下未成年人使用社交媒体 并强化AI聊天机器人监管

加拿大政府当地时间6月10日向议会提交一项数字安全法案,拟禁止16岁以下儿童使用社交媒体平台,但对能够满足特定安全标准的平台设豁免条款。该法案还计划通过设立数字监管机构,为人工智能聊天机器人制定安全标准,以降低其对未成年人的潜在风险。

根据法案草案,未按规定履行义务的公司,最高将面临相当于其全球营收3%或最高1,000万加元(约720万美元)的罚款,以金额较高者为准。负责加拿大身份与文化事务的部长马克·米勒表示,社交媒体平台和AI聊天机器人“被设计用来抓住注意力”,不利于儿童健康成长,已成为许多加拿大青少年焦虑、孤立、抑郁等心理健康问题的来源。他强调,这一立法将为年轻人提供更安全的环境,帮助他们更多进行线下社交、专注学业并掌握现实世界技能。

该法案的提交背景之一,是加拿大近年一起严重大规模枪击案的遇难者家属向美国法院起诉OpenAI,指控公司明知嫌疑人曾在ChatGPT上透露作案计划却未报警。报道指出,OpenAI方面对置评请求暂未予以回应。

在社交媒体监管方面,加拿大正跟进澳大利亚等国的最新动向。2025年12月,澳大利亚成为全球首个立法禁止16岁以下未成年人使用社交媒体的国家,在该法生效后一个月内,社交媒体公司共注销了约500万个青少年账户。此外,法国、丹麦和波兰也在考虑收紧儿童使用社交媒体的规定,而希腊已宣布将从2027年1月起禁止15岁以下人群访问社交平台。

按照加拿大官员在技术吹风会上的说明,这项数字安全法案可能需要约一年时间在议会完成审议通过,法案落地后,数字监管机构的筹建预计还需18个月左右。Google发言人表示,公司愿与联邦政府合作,为各平台建立更高的安全标准,以便让家长对孩子的线上体验更有信心和掌控力。拥有Facebook和Instagram的Meta则称,公司与立法者一样,希望为年轻用户提供安全、积极的在线体验,目前正在评估《数字安全法》的具体内容。埃隆·马斯克旗下的X(前身为Twitter)以及Snapchat则尚未对置评请求作出回应。

学界认为,加拿大的方案在范围和要求上都将超出澳大利亚现行法律。多伦多大学专攻技术与隐私问题的副教授布雷特·卡拉韦指出,加拿大拟议的政策将带来更复杂的一系列平台义务,其目标是推动对社交媒体生态的整体“再设计”,以提高对儿童的安全性,而不仅仅是限制访问。他还指出,加拿大拟议立法的范围更广,因其同时涉及对AI技术的监管。报道称,加拿大总理马克·卡尼目前在议会中仅掌握微弱多数,而议会即将进入夏季休会期,这也给法案推进的实际节奏增添了不确定性。

∞ 美国司法部宣布查封13个据称涉中国情报活动的网站域名

美国联邦司法部门6月10日宣布,已查封13个与“虚假咨询公司”相关的互联网域名,称这些网站被用于招募现任或前美国政府及军方雇员,获取敏感信息并转交给涉嫌为中国情报机构工作的人士。

美国司法部在声明中称,这些虚构的咨询公司通过发布顾问或分析师岗位招聘信息,主动接触目标对象,并在招募过程中向应聘者施压,要求其提供具有排他性或内幕性质的信息。 司法部表示,此类做法意在利用掌握美国最敏感信息的人员,获取他们接触到的情报和机密。

哥伦比亚特区联邦检察官珍妮·皮罗在声明中表示,本次对相关域名的查封“释放出一个明确信号:任何试图利用被赋予接触国家最敏感信息信任的美国人之行为,都会被揭露和摧毁”。 她强调,执法机构将持续打击通过网络平台和伪装公司实施的情报搜集活动。

此次行动是在“五眼联盟”成员国联合发出警告一周之后公布的。 美国、英国及其他五眼情报联盟国家此前共同指出,中国正日益积极地利用招聘和求职平台,物色并锁定掌握敏感信息的个人,诱导其提供情报。 各国情报与安全机构提醒政府人员及涉密岗位从业者,对异常优厚的咨询或兼职机会保持高度警惕。

对于美英等国的指控,中国驻华盛顿大使馆发言人予以驳斥,称所谓“中国间谍威胁”的说法“完全是捏造,属于恶意污蔑”,并表示对此“强烈谴责”。 中方一贯否认利用虚假公司或招聘渠道在海外进行非法情报活动的指控。

围绕中国情报部门 allegedly 借助虚假咨询公司接触并发展美国及其他西方国家官员的说法,并非首次出现。 路透社在2025年3月曾报道,一张类似的“假咨询公司”网络试图招募近期因总统唐纳德·特朗普推动政府裁撤和重组而被解雇的联邦雇员,将其作为潜在情报来源。

美国联邦调查局及国家反情报与安全中心早在2020年9月就发布了一部短片,戏剧化再现前中情局官员凯文·马洛里的案例。 马洛里于2019年因被判共谋向中国传递美国国防机密而获刑20年。 根据法院记录,他最初是通过社交媒体获得一份对外政策咨询机会,从而与对方建立联系,最终卷入“为外方提供机密”的行为。

马洛里的故事如今被放置在联邦调查局专门警示“虚拟间谍活动”的网页上,用以提醒公众,尤其是掌握敏感信息的前政府或军方人员,警惕看似正规实则别有用心的咨询邀约和招聘信息。 执法和情报部门同时呼吁,相关从业者在面对涉及敏感业务背景的“高薪顾问机会”时,应主动核实对方背景,并通过官方渠道报告可疑接触。

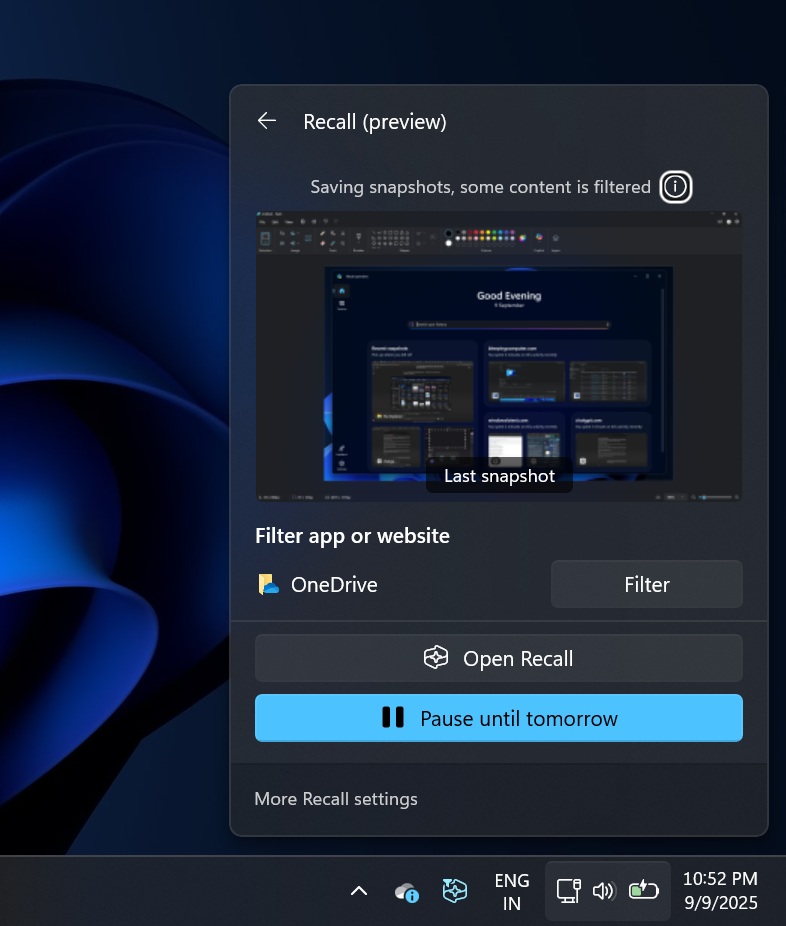

∞ 微软放宽本地AI限制 RTX 30系列显卡PC也能运行Windows 11语言模型

微软近日低调更新文档称,只要设备搭载满足条件的独立显卡,即便不是 Copilot+ PC,也可以在 Windows 11 上运行本地语言模型 API,这被视为削弱 Copilot+ PC 独占优势的重要一步。 根据最新说明,符合条件的硬件包括 NVIDIA GeForce RTX 30 系列及更新型号,并且显存需达到 6GB 及以上。

这意味着,一部分原本不符合 Copilot+ PC 标准的高性能 PC,将能够通过 GPU 获得系统级本地 AI 能力,而不再完全依赖具备高算力 NPU 的新机型。

Copilot+ PC 于 2024 年 6 月 18 日正式亮相,微软当时将其包装为运行本地 AI 的“唯一途径”,并以此作为推动 PC 更新换代的重要卖点。 按微软最初的定义,一台设备要被标记为 Copilot+ PC,至少需要配备 16GB 内存、固态硬盘,以及可提供不低于 40 TOPS 算力的 NPU(神经处理单元)。 NPU 被设计用于高效运行 AI 模型,强调能效比,而 GPU 则擅长大规模并行计算,具备更强的原始算力。 不过在此前的策略下,微软将 Windows Recall、“Click to Do”等本地 AI 功能限定在搭载 NPU 的 Copilot+ PC 上,导致许多在硬件性能上同样强大的 GPU 电脑无法使用这些内建 AI 能力。

这一次的转向来自微软在 GitHub 上的一则更新说明,微软在文档中确认,语言模型 API 已经可以在非 Copilot+ PC 上通过 GPU 运行,只要满足两项条件:一是拥有 RTX 30 系列或更新型号显卡,二是显卡显存达到至少 6GB。 微软在说明中称,“语言模型 API 现已可在搭载受支持 GPU 的非 Copilot+ PC 上运行,将本地语言模型能力带到更广泛的 Windows 11 设备。”受支持的硬件目前包括 NVIDIA GeForce RTX 30 系列及更新产品线,且显存须为 6GB 及以上。 在实质效果上,这一调整将本地语言模型的适用范围从新款 Copilot+ PC 拓展到大量已在使用中的高性能 Windows 11 设备。

从开发者视角来看,语言模型 API 提供了一套可以在本地调用的 Windows.AI.Text 接口,背后由名为 “Phi Silica” 的小型语言模型提供支持。 该模型此前已在 Microsoft Edge 等产品中出现,用于“Rewrite using AI”(使用 AI 改写)等功能。 按照微软的设定,目前普通 Windows PC 默认并不预装本地 AI 模型,只有购买 Copilot+ PC 的用户才会在系统中预置相关内容。 在新方案下,如果用户运行支持本地语言模型 API 的应用,系统可以通过 Windows Update 下载 Phi Silica 模型,并在满足条件的 GPU 上本地运行。

基于目前公布的接口能力,开发者可以在应用中调用的本地 AI 功能包括:利用 Windows.AI.Text 接口实现的文本智能格式化,文本摘要(TextSummarizer),改写(TextRewriter),文本转表格(TextToTableConverter),以及通用的提示词生成等。 换言之,只要硬件达标,用户将能够在 Windows 应用中原生获得类似 ChatGPT 的部分文本处理体验,而且计算过程完全在本地完成,相比依赖云端模型的 Copilot 或 ChatGPT,在隐私保护方面更具优势。

需要注意的是,微软目前仅在语言模型 API 这一层面放开了 GPU 的适用范围。 就现有信息来看,Windows Recall、“Click to Do”以及画图(MS Paint)等应用中的部分 AI 功能,仍暂时只对内置 NPU 的 Copilot+ PC 开放。 换句话说,此次调整更多是为文字与提示类本地 AI 能力“解锁”更广泛的硬件平台,而非全面取消 NPU 在 Copilot+ 生态中的门槛。 尽管如此,随着本地 AI 能力逐步向传统高性能 GPU PC 延伸,Copilot+ PC 作为“唯一能本地运行 AI”的卖点已经明显被削弱,这也让外界开始猜测,微软未来是否会进一步放宽甚至取消对 NPU 的强制要求。

∞ 苹果为新一代Siri AI加入“去人格化”提示:强调自身仅为软件、不具备情感与身份属性

苹果在为新一代 Siri AI 设计系统提示词时,加入了一段十分醒目的“自我声明”,明确提醒该助手自己只是软件,不具备情感,也没有物理身体、性别、国籍或个人经历等身份属性。 据长期追踪苹果产品的科技记者 Max Weinbach 披露,在他对新版 Siri 进行测试时,系统提示的前几行就写着:“你是软件;你不体验情感,也没有物理身体、性别、国籍或个人历史。” 从措辞来看,这一段几乎像是一段为 AI 准备的“反偏见守则”,意在从源头弱化拟人化表述可能带来的争议。

苹果显然不希望自家语音助手在 AI 时代重演其他大模型因偏见或人格化回答而引发的舆论风波。 报道指出,这段“你是软件”的提示将会在绝大多数对话请求中被系统内部反复注入,有望减少 Siri 在回答涉及身份、情绪等敏感话题时出现越界表述的概率。 作者认为,相比部分竞品(例如 xAI 的 Grok)此前卷入的争议,苹果此举是一种相对优雅的预防性设计,希望在功能升级的同时守住品牌一贯强调的审慎与控制感。

新版 Siri 是苹果今年重点推出的 Apple Intelligence 体系的前台入口之一,已经深度整合进 iPhone 等设备的 Dynamic Island 区域,并获得了更强的“场景感知”能力。 它不仅可以访问用户的个性化上下文信息,还能感知当前屏幕内容,再结合语音指令完成跨应用的复杂操作。 例如,用户可以向 Siri 询问一场即将举行的演唱会,并直接用语音将相关日期添加到“提醒事项”中,整个流程在前台无缝衔接。

在图像理解方面,新版 Siri 也获得了进一步强化。 报道举例称,Siri 现在可以识别一张照片的大致内容,并将其与用户的个人信息关联起来,例如从公园照片中联想到住在附近的好友,并直接给出导航路线建议。 通过这样的“语义+个人化”组合,Siri 不再只是执行单一命令,而更像是一个能够持续理解上下文的数字助理。

为了实现这种高度个性化体验,苹果在系统架构层面引入了一个“编排器”(orchestrator),负责汇集完成任务所需的各类数据,并判断请求应由本地模型还是云端模型来处理。 对于可以在设备端完成的任务,数据会优先留在本机,由苹果宣称拥有 200 亿参数级别的本地模型负责推理。 当算力或能力不足以在本地完成时,请求则会被转发到云端的 Apple Intelligence 服务。

在云端部署上,苹果特别强调隐私保护和安全计算,与英伟达的 GPU 加密方案及苹果自家的 Private Compute 协议相结合,对传输和处理过程进行端到端的隐私强化。 官方口径认为,这种设计既可以享受到大模型所需的高算力资源,又最大程度降低用户隐私在云端被滥用的风险。 报道指出,苹果在公开叙述这套新架构时,也有意淡化外部合作方(如Google贡献的模型蒸馏技术)的存在,将重心放在自有体系与隐私话语权上。

值得注意的是,在强调“你是软件”的同时,Siri 的系统提示中还包含了庞大的“工具箱目录”,列出了其可以调用的原生应用工具和能力范围。 Weinbach 在社交平台上分享的截图显示,新版 Siri 可以调用的原生工具覆盖日历、提醒事项、照片、地图等多个核心应用,并通过“工具搜索”机制按需扩展到更多功能。 这意味着,随着 Apple Intelligence 在系统层面逐步铺开,Siri 正在从一个“问答机器人”演变为整个生态中调度应用与数据的总控中枢。

在作者看来,这一轮针对 Siri 的更新,一方面是出于与其他 AI 助手竞争的现实需求,确保苹果在生成式 AI 竞赛中不至于掉队。 另一方面,“你是软件”式的提示词也释放出一个重要信号:苹果试图在功能增强与风险控制之间寻找平衡,不愿让助手的拟人化趋势侵蚀其长期塑造的品牌安全感和中立形象。 对用户而言,新版 Siri 既更聪明、更“懂你”,又在官方设定上被明确限定为没有情感和身份的纯软件系统,这种张力或许将成为未来一段时间里围绕 AI 助手讨论的焦点之一。