浏览器泄露本地真实IP 防护与检测网站 - 全文内容:

显示技术博客列表浏览器泄露本地真实IP 防护与检测网站

超短链接

浏览器欺骗分值:

浏览器时区与是否打开CDP检查:

https://browserleaks.com/javascript

DNS泄露检测:

WebRTC 是 Web Real-Time Communication(网页实时通信)的缩写,是一个支持网页浏览器进行实时语音、视频对话和数据共享的开源项目。

简单来说,它让开发者无需安装插件或第三方软件,只需几行 JavaScript 代码,就能在浏览器之间直接建立点对点(P2P)的连接,实现音视频通话、文件传输等功能。

核心特点

无需插件:原生支持 Chrome、Firefox、Safari、Edge 等主流浏览器。

点对点通信:数据尽可能直接在用户之间传输,减少服务器压力与延迟。

安全加密:所有数据传输强制使用 DTLS 和 SRTP 协议进行加密。

跨平台:除了浏览器,也支持 iOS、Android 等原生应用。

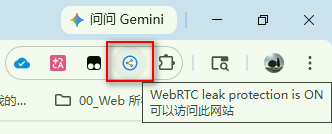

Chrome浏览器扩展关闭WebRTC泄露:

https://chromewebstore.google.com/detail/webrtc-control/fjkmabmdepjfammlpliljpnbhleegehm?hl=zh-CN

扩展为蓝色启用状态就表示关闭了WebRTC泄露。

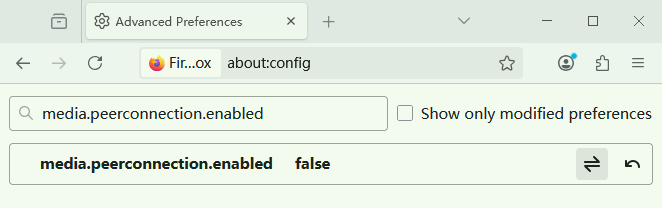

Firefox浏览器关闭WebRTC泄露:

地址栏输入:about:config,将 media.peerconnection.enabled 改为 false 即可。

地理位置 API(Geolocation API)

浏览器有原生的地理位置接口。

原理:当网站请求

navigator.geolocation.getCurrentPosition()时,浏览器会综合多种数据源来定位:Wi-Fi 三角定位:浏览器会扫描周围的 Wi-Fi 热点 MAC 地址(BSSID)并上传到 Google 或苹果的定位服务器。这个扫描过程通常不经过代理。

GPS(如果设备存在)。

后果:即使你的 IP 显示在 A 地,浏览器通过 Wi-Fi 扫描得知你在 B 地(例如家庭住址),网站便可通过 API 获取到你的精确经纬度。某些严格的风控系统会比对“IP 地理位置”与“浏览器 API 地理位置”,若不一致,会判定为风险或直接封禁。

解决方案:在浏览器设置中关闭“网站访问地理位置”的权限,或者使用

--disable-geolocation启动参数。

在浏览器控制台输入代码可以检查:

navigator.geolocation.getCurrentPosition( pos => console.log(pos), err => console.log(err) )

浏览器指纹与 HTTP 头的一致性(特征检测)

即使没有直接泄露 IP,代理连接本身也可能引入不一致的特征,导致被封。

IP 地理位置与语言/时区不匹配:如果你使用美国代理,但浏览器的系统语言是中文简体,且操作系统时区是东八区(北京时间),网站通过 JavaScript 读取

Intl.DateTimeFormat().resolvedOptions().timeZone发现时区与 IP 不符,这在某些高防机器人系统中是强烈的“代理特征”。WebGL 与显卡信息:虽然这是指纹的一部分,但结合网络层来看。如果代理 IP 显示你在欧洲,但你的 WebGL 渲染器信息中包含了一款只在亚洲地区销售的显卡驱动特征,也会增加风险。

代理协议头(Via 头):如果你使用的是普通的 HTTP 代理或透明代理,浏览器发送的请求中可能会被代理服务器自动添加

Via头或X-Forwarded-For头。如果你的代理服务商配置不当,这些头会暴露你是通过代理访问的,甚至暴露源 IP。

浏览器漏洞与 0-day 攻击(极端情况)

对于高等级的安全防护(如国家级防火墙或反欺诈系统),可能存在基于浏览器漏洞的主动探测。

原理:网站可以利用 JavaScript 的

performanceAPI 计算网络往返时间(RTT,Round-Trip Time)。如果代理服务器距离你很近,通过计算时间差,攻击者可能推测出你实际距离代理服务器的物理距离。更严重的是,通过特定的 HTML 元素加载策略,某些漏洞(如 WebRTC 的已修复漏洞 CVE-2015-6613 或 DNS 重绑定攻击)可以强制浏览器发起一个绕过代理的请求。